DMARC : sécurité pour votre communication par email

Le mécanisme de vérification DMARC a été conçu pour distinguer les emails frauduleux des messages légitimes. Les propriétaires de domaine en tirent un avantage particulier, car DMARC empêche leur domaine d’être ajouté à des listes noires et limite le risque que leurs emails soient rejetés ou considérés comme des spams.

Qu’est-ce que DMARC ?

DMARC signifie Domain-based Message Authentication Reporting and Conformance. Cette méthode complète les techniques d’authentification existantes comme SPF et DKIM en donnant aux serveurs de messagerie des instructions précises sur la manière de traiter les messages qui ne réussissent pas ces vérifications.

Comment fonctionne DMARC ?

- Les propriétaires de domaine publient dans la zone DNS un enregistrement TXT-Record contenant les paramètres DMARC

- Les serveurs de messagerie récepteurs contrôlent les emails entrants au moyen de SPF et/ou DKIM

- Si la vérification échoue, le serveur applique la politique définie dans le DMARC-Record

- Des rapports peuvent également être envoyés aux propriétaires de domaine pour détecter d’éventuelles attaques et réagir rapidement

Aperçu des politiques DMARC

| Politique | Signification | Utilisation typique |

|---|---|---|

none

|

L’email est livré normalement, seul un reporting est effectué | Première phase de test pour analyser les rapports |

quarantine

|

Les emails suspects sont placés en spam ou en quarantaine | Utile pour réduire les risques sans bloquer entièrement les messages légitimes |

reject

|

Les emails suspects sont rejetés et ne sont pas livrés | Objectif final lorsque SPF et DKIM sont correctement configurés |

DMARC : reporting

Un élément essentiel de DMARC est le système de retour d’information, qui informe les propriétaires de domaine des tentatives d’abus éventuelles :

- Rapports agrégés (rua) : aperçus quotidiens de tous les emails vérifiés, généralement au format XML, contenant des informations sur le volume, la source et les résultats des vérifications

- Rapports forensiques (ruf) : rapports détaillés sur les échecs de vérification, pouvant inclure des parties des en-têtes et du contenu des messages suspects

Notez que ces rapports peuvent contenir des données sensibles (adresses email, informations liées à l’expéditeur, détails techniques, etc.). Lors de la configuration, veillez à respecter les réglementations en matière de protection des données.

Les serveurs de messagerie récepteurs ne sont pas obligés par la RFC de prendre en compte DMARC. Toutefois, la majorité des fournisseurs majeurs l’implémentent aujourd’hui. L’absence de rapports DMARC ne garantit donc pas qu’il n’y a aucun problème, car certains serveurs peuvent ne pas envoyer de notifications d’échec SPF ou DKIM.

Le contenu de l’enregistrement DMARC

Un enregistrement DMARC est enregistré en tant qu’enregistrement TXT dans le DNS d’un domaine. Il se compose de différents paramètres qui déterminent la manière dont les emails entrants sont traités.

Champs DMARC et leur signification

| Champ / Tag | Signification | Valeurs / Options typiques |

|---|---|---|

| v | Version de l’enregistrement DMARC | DMARC1 (version actuelle)

|

| p | Politique du domaine principal | none = suivi uniquement, quarantine = emails suspects déplacés en spam/quarantaine, reject = refuser les emails suspects

|

| sp | Politique appliquée aux sous-domaines | none, quarantine, reject

|

| pct | Pourcentage d’emails vérifiés par DMARC | Par défaut 100 (tous les emails), possible de réduire à 50 pour une introduction progressive

|

| rua | Adresse(s) de réception des rapports agrégés | Exemple : rua=mailto:dmarc-reports@votredomaine.fr

|

| ruf | Adresse(s) pour les rapports forensiques | Exemple : ruf=mailto:dmarc-forensic@votredomaine.fr

|

| fo | Options de signalement des échecs | fo=0 = rapport si SPF et DKIM échouent (par défaut) ; fo=1 = si au moins une vérification échoue ; fo=d = erreurs DKIM détaillées ; fo=s = erreurs SPF détaillées

|

| rf | Format des rapports forensiques | afrf (par défaut), iodef

|

| ri | Intervalle d’envoi des rapports (en secondes) | Par défaut 86400 (24 heures)

|

| adkim | Alignement DKIM | r = relaxé, s = strict

|

| aspf | Alignement SPF | r = relaxé, s = strict

|

Exemple d’un enregistrement DMARC

_dmarc.exemple.com. IN TXT "v=DMARC1; p=quarantine; rua=mailto:dmarc-reports@exemple.com; ruf=mailto:dmarc-forensic@exemple.com; pct=100; adkim=s; aspf=s"Créer un enregistrement DMARC

Avant de créer un enregistrement DMARC, votre domaine doit déjà disposer d’enregistrements SPF et DKIM. DMARC ne peut fonctionner pleinement que si ces deux mécanismes sont correctement configurés.

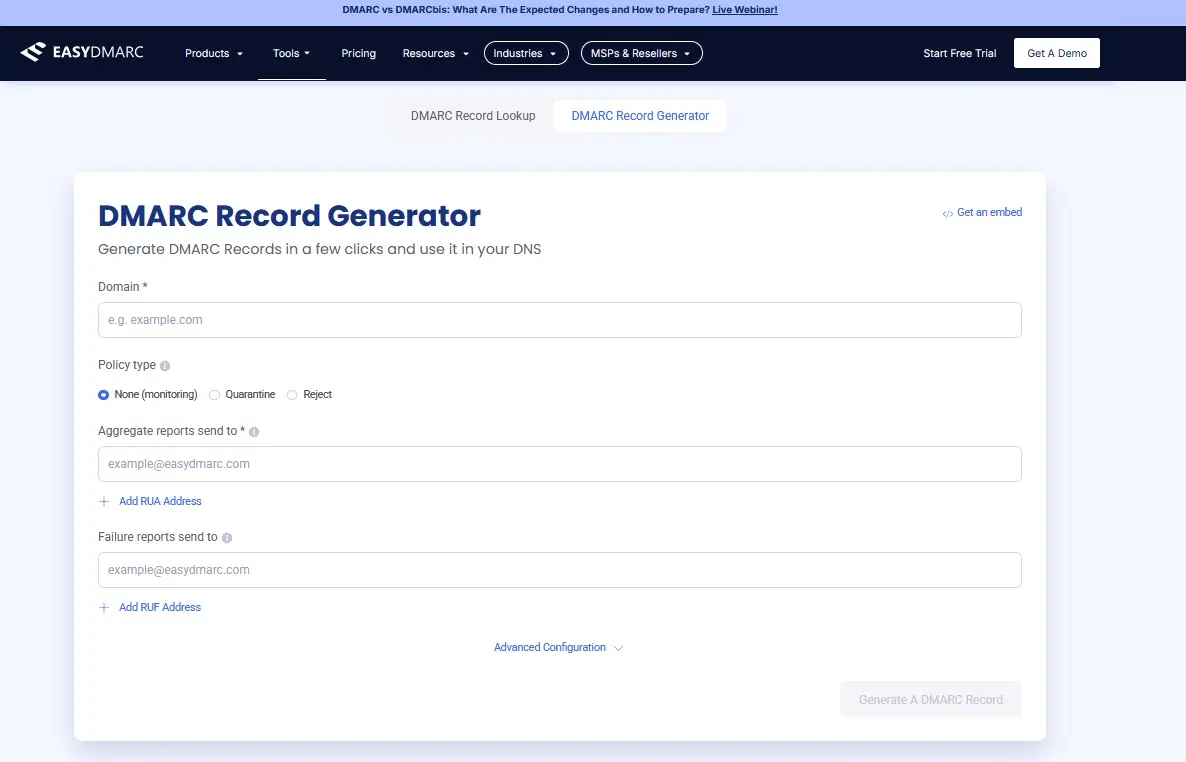

Étape 1 : générer un enregistrement DMARC

Utilisez un outil en ligne, par exemple le DMARC Record Generator de EasyDMARC. Saisissez votre domaine ainsi que les options souhaitées (politique, adresses de rapports, etc.).

Étape 2 : créer un enregistrement TXT dans le DNS

Connectez-vous à votre fournisseur de domaine et ouvrez les paramètres DNS. Créez ensuite un enregistrement TXT avec les valeurs suivantes pour configurer l’enregistrement DMARC du domaine :

- Sous-domaine :

_dmarc.votredomaine.fr - Type :

TXT - Valeur : l’enregistrement DMARC généré par l’outil

Exemple :

_dmarc.votredomaine.fr. IN TXT "v=DMARC1; p=none; rua=mailto:dmarc-reports@votredomaine.fr"Étape 3 : introduire progressivement la politique

- Commencez avec

p=none

- DMARC observe uniquement, tous les emails sont livrés normalement

- Analysez les rapports DMARC pour vérifier si tous les serveurs légitimes passent correctement les vérifications

- Passez à

p=quarantine

- Les emails suspects sont déplacés vers le dossier spam ou quarantaine

- Le risque d’abus du domaine diminue nettement

- Terminez avec

p=reject

- Les emails non authentifiés sont bloqués et ne sont pas délivrés

- Le niveau recommandé lorsque les enregistrements SPF et DKIM sont pleinement établis

Il est conseillé de laisser la politique sur none au départ et d’observer les rapports pendant un certain temps afin de vérifier que DMARC fonctionne comme prévu.

Étape 4 : configurer l’adresse de rapport

Créez une adresse distincte, par exemple dmarc-reports@votredomaine.fr. Utilisez-la uniquement pour les rapports DMARC afin d’éviter de surcharger vos boîtes aux lettres habituelles. Vous pouvez également créer une adresse pour les rapports forensiques, par exemple dmarc-forensic@votredomaine.fr. Gardez à l’esprit les points suivants :

- Séparer les rapports : utilisez ces adresses exclusivement pour les rapports DMARC afin d’éviter de recevoir de nombreux fichiers XML dans vos boîtes principales.

- Autorisation DNS : pour qu’un serveur externe puisse envoyer des rapports à votre domaine, celui-ci doit y consentir via le DNS. Sans cette autorisation, aucun rapport DMARC ne sera reçu, même si l’enregistrement est correct.

- Respecter la protection des données : les rapports DMARC contiennent des données sensibles (adresses IP, adresses email). Vérifiez si leur traitement respecte vos politiques internes et, si nécessaire, le RGPD.

Étape 5 : surveiller les résultats

Utilisez des outils spécialisés pour analyser les rapports et détecter rapidement les abus. Des services comme Google Postmaster Tools ou Microsoft SNDS (Smart Network Data Services) montrent si et comment votre domaine est utilisé par des attaquants, et facilitent l’ajustement de votre politique DMARC.

Étape 6 : vérifier l’enregistrement DMARC

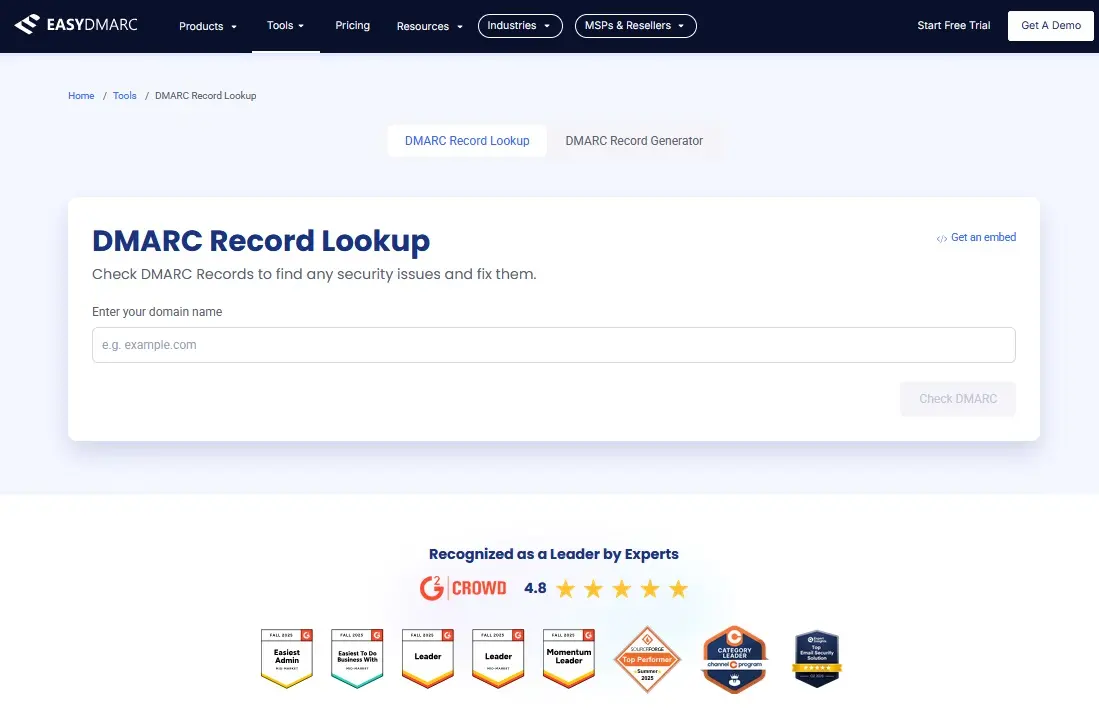

Selon votre serveur de noms, la publication de l’enregistrement DMARC peut prendre quelques minutes ou plusieurs heures. Pour vérifier qu’il a été publié correctement, utilisez un outil de vérification DMARC, par exemple le DMARC Record Lookup Tool d’EasyDMARC.