Tester les ports ouverts avec un outil de vérification

Les ports ouverts constituent non seulement des points de communication entre vos systèmes et Internet, voire d’autres ordinateurs, mais aussi une porte d’entrée pour les logiciels malveillants et les hackers. Contrôler régulièrement l’état des ports permet de s’assurer que seuls ceux dont vous avez besoin sont ouverts. Nous vous conseillons quelques méthodes pour tester les ports ouverts.

Qu’est-ce qu’un port ?

Que vous gériez de temps en temps ou régulièrement sur des réseaux et sur ordinateur, vous rencontrerez toujours, à un moment ou un autre, le terme « port ». Le « port » informatique reprend l’image du port maritime, un lieu d’accès et de contrôle des marchandises. De la même manière, les ports réseau constituent des portails pour les données échangées entre un ordinateur et Internet ou d’autres ordinateurs.

Les numéros des ports font partie d’une adresse IP et permettent d’attribuer des paquets de données à une IP spécifique et à des services précis. En lien avec l’adresse IP, un port donne l’adresse source ou cible complète d’une application.

À quoi sert un port réseau et combien y en a-t-il ?

Puisque dans un système d’exploitation, les logiciels et autres services lancent de nombreux processus en même temps et transmettent des données en parallèle, il est nécessaire de disposer de plusieurs ports ouverts. Les ports ont une fonction essentielle, à savoir de décharger le système, d’utiliser en même temps différents ports en cas de connexions multiples et d’adresser les paquets de données aux bons programmes. Pour différencier les ports, ceux-ci se voient attribuer un numéro de 0 à 65 535 : chaque ordinateur dispose au total de 65 536 ports.

Certains ports sont réservés à des logiciels spécifiques (par exemple un serveur mail ou un site Internet) ou des protocoles de transfert importants comme HTTP, FTP et Telnet. Ces ports réservés sont répartis par l’IANA (Internet Assigned Numbers Authority) et sont appelés ports standard ou « Well Known Ports ». D’autres encore sont prévus pour des services enregistrés et pour les clients dynamiques. Par ailleurs, il existe un grand nombre de ports qui sont affectés de façon dynamique.

Le nombre de ports TCP/UDP d’un ordinateur est énorme et s’élève au total à 65 536. Les plus importants sont ceux que l’on appelle « ports standard » et vont de 0 à 1 023 pour les logiciels statiques. Les ports 1 024 à 49 151 desservent aussi bien les applications statiques que les applications dynamiques, tandis que les ports 49 152 à 65 535 sont attribués de manière dynamique.

Fonctionnement des ports

Le fonctionnement des ports est relativement simple : les protocoles de transfert comme UDP (User Datagram Protocol) et TCP (Transmission Control Protocol) transmettent des paquets de données en les attribuant à une adresse spécifique, composée d’un numéro IP et d’un numéro de port. L’adresse cible peut correspondre à une application, un service, un site Internet ou tout autre logiciel, comme un navigateur Internet. Les ports ouverts d’une adresse cible « écoutent » dans l’attente d’une requête, qui émane d’un port d’une adresse IP privée ou publique. L’application cible identifie le port source au moment de la connexion et renvoie les paquets de données souhaités à l’adresse source.

Comme les connexion réseau non désirées entre un ordinateur local et Internet sont à éviter autant que possible, en règle générale, le routeur IP se place entre les IP locales et les adresses cibles. Depuis l’extérieur, c’est le routage IP public que l’on voit et auquel on peut transmettre des paquets de données ; c’est également le routeur qui apparait en tant que source des données. Le filtrage des paquets et le pare-feu veillent en complément à ce que les paquets de données qui n’ont été attribués à aucune application locale soit refusés. Le routage redirige les paquets correctement adressés au service source à l’aide du numéro d’IP et de port.

Vérification : comment tester les ports ouverts ?

Il est important d’effectuer régulièrement un balayage des ports. Ce sont avant tout les administrateurs système qui utilisent le balayage des ports pour surveiller la circulation des données dans des réseaux de petite ou grande taille et résoudre les failles de sécurité. Tester les ports ouverts consiste à vérifier si des paquets de données sont envoyés via certains ports, si le pare-feu bloque involontairement des ports importants et si des ports ouverts non utilisés devraient être fermés. Pour cette procédure, il existe des méthodes et outils variés que nous vous présentons ci-dessous.

Le balayage des ports standard permet de vérifier trois états possibles pour chaque port : ouvert (open), fermé (closed) et filtré (filtered). Les ports ouverts sont prêts à établir une connexion, tandis que les requêtes de connexion aux ports fermés ou filtrés, par exemple par un pare-feu, sont rejetées.

Tester les ports avec l’invite de commandes

Si vous voulez tester les ports ouverts de votre ordinateur, utilisez l’invite de commandes de Windows et la commande CMD netstat -ano. Windows affiche alors toutes les connexions au réseau existantes via des ports ouverts, y compris les ports ouverts et à l’écoute qui n’ont pas de connexion établie au moment de la vérification. La commande retourne également le numéro PID, c’est-à-dire l’identifiant d’un processus qui utilise un port ou qui est à l’écoute sur un port.

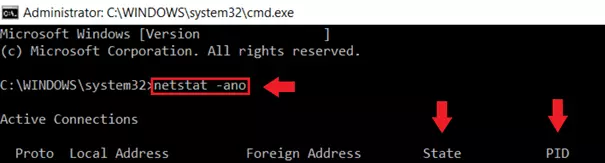

Voici comment tester les ports ouverts avec la commande netstat -ano :

Étape 1 : ouvrez l’invite de commandes en tant qu’administrateur en utilisant le raccourci clavier Windows [Windows] + [R], tapez « cmd » puis confirmez en appuyant sur [Ctrl] + [Alt] + [Entrée].

Étape 2 : saisissez la commande netstat -ano pour afficher l’état actuel des connexions au réseau, des IP et des identifiants de processus associés. Dans la colonne « État », vous verrez des qualificatifs comme « ESTABLISHED » (« établi ») lorsque la connexion à un service est réussie, ou « LISTENING » (« à l’écoute ») lorsqu’un port est ouvert mais qu’aucune connexion n’a abouti.

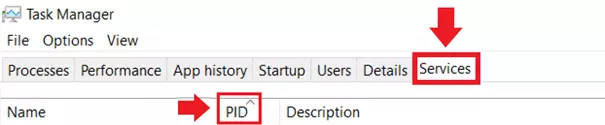

Étape 3 : pour déterminer quel service utilise quel port et si vous pouvez fermer le port, dans le Gestionnaire des tâches, recherchez la tâche avec le numéro PID correspondant. Attention : netstat -ano affiche une liste de ports ouverts dans la plage allant de 49 152 à 65 535 avec le statut « LISTENING ». Dans ce cas, il ne s’agit pas nécessairement de logiciels malveillants, qui utilisent souvent les ports de cette plage, mais généralement d’applications Windows internes qui sont, par défaut, disponibles pour des requêtes.

Tester les ports ouverts avec un logiciel de balayage de ports

Les logiciels de balayage de ports (en anglais « port-scanner ») fonctionnent de façon similaire à l’invite de commandes. Il s’agit de programmes qui recherchent les ports ouverts et les services autorisés. Par ailleurs, ces programmes sont capables de contrôler la sécurité et la structure réseau. Les outils de balayage de ports envoient des paquets de données pour analyse à une adresse cible et évaluent les réponses qu’ils reçoivent pour contrôler l’état des ports.

Il est recommandé de faire preuve de prudence pour utiliser un logiciel de balayage de ports. Cet outil est utilisé non seulement par les administrateurs système, mais aussi par les hackers, qui créent des failles de sécurité et des accès pour les logiciels malveillants. Les données d’analyse d’un balayage de ports sont sensibles, car elles peuvent intéresser tout assaillant potentiel. Certes, le balayage des ports permet de résoudre les failles de sécurité, mais les données transmises sont à manipuler en connaissance de cause. Par ailleurs, il faut uniquement tester les ports ouverts de son propre système, ou bien avec l’autorisation du propriétaire du système car, sans autorisation, cette manipulation peut être légalement considérée comme une tentative d’attaque.

Exemple 1 : Advanced Port Scanner

Advanced Port Scanner est un logiciel gratuit qui permet de tester les ports ouverts et de lister les appareils d’un réseau (par exemple un ordinateur, un routeur, des appareils connectés), y compris les plages de ports ouverts ou fermés. Son analyse est particulièrement efficace sur les ports TCP, mais peut mieux faire pour les autres ports et protocoles. Ce logiciel d’analyse propose d’autres fonctionnalités, comme les commandes à distance via RDP et Radmin, ainsi que le déverrouillage de ports et de réseaux.

Exemple 2 : Nmap

Nmap est le logiciel de balayage de ports gratuit par excellence et s’adresse en premier lieu aux professionnels de l’informatique. À l’origine, Nmap a été programmé pour Linux, mais fonctionne aujourd’hui sur tous les systèmes d’exploitation. Les utilisateurs avancés peuvent utiliser Nmap avec une interface de lignes de commande, tandis que les novices disposent de l’interface graphique plus lisible Zenmap. Veillez bien à utiliser Nmap exclusivement pour analyser les ports de votre propre système local. Toute analyse des ports avec Nmap depuis une adresse cible tierce sans autorisation peut être considérée comme une étape préalable à un accès au système !

Tester les ports ouverts avec des outils en ligne

Les outils en ligne gratuits offrent une troisième alternative pour tester les ports ouverts. Ils identifient les ports ouverts et les potentielles failles de sécurité sur votre ordinateur. Gardez à l’esprit que le balayage des ports à l’aide de la commande netstat -ano ou avec un logiciel comme Nmap en premier lieu identifie les ports locaux. Pour déterminer quels ports publics sont ouverts sur votre routage, il faut à l’inverse les interroger depuis l’extérieur. Les outils de balayage de ports en ligne servent alors de site Internet de test et analysent en premier lieu les ports standards. Les données d’analyse sont fournies sous la forme d’une liste de résultats.

Exemple 1 : DNSTOOLS

Le site Internet dnstools.ch balaye une large plage de ports standards, comme FTP, DNS, POP3, IMAP, SMTP ou RPC, analyse des ports individuels spécifiques et cherche à identifier si la transmission depuis les ports ouverts du routage vers les applications locales fonctionne correctement. Les résultats d’analyse sont affichés dans une liste claire, que l’on peut exporter dans un fichier. Le site propose d’autres outils d’analyse, pour les requêtes DNS, le ping ou le traceroute.

Exemple 2 : Nmap Online Port Scanner

L’outil puissant Nmap est bien sûr disponible en logiciel de balayage de ports à télécharger, mais propose aussi une solution de test des ports ouverts en ligne. Celle-ci permet de contrôler les ports TCP ouverts vers l’extérieur et d’en lister les services associés.

Exemple 3 : TCP Open Port Scanner

L’outil de balayage de ports TCP Open Port Scanner de Geekflare permet de scanner rapidement et efficacement les ports ouverts de l’extérieur vers l’intérieur de votre réseau. Ce système en ligne utilise le logiciel d’analyse Nmap.

Exemple 4 : WhatIsMyIP.com

Le site Internet WhatIsMyIP.com sert principalement à retourner les adresses IP visibles d’un utilisateur et à tester l’efficacité des connexions VPN. Il propose cependant d’autres outils, dont un outil de balayage de ports. Il permet de tester des ports individuels en renseignant le numéro correspondant.