Certificat SSL : définition, validité et coûts

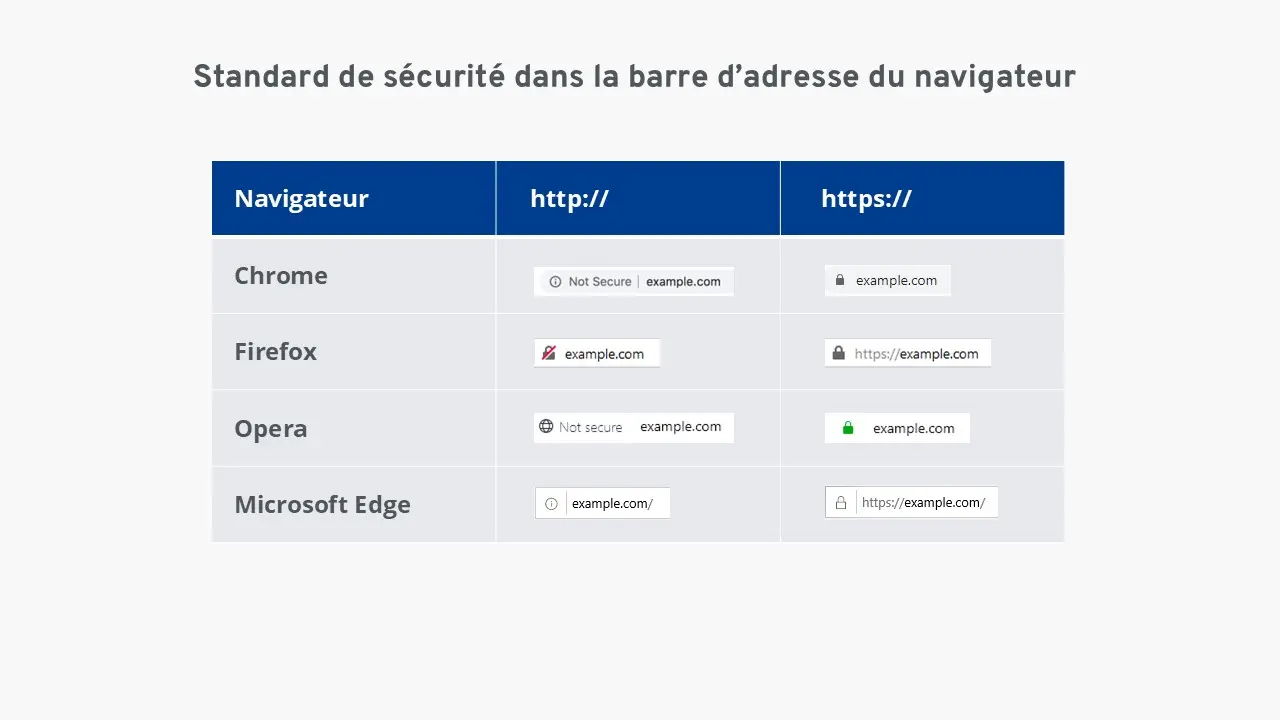

Un certificat SSL est un fichier numérique qui confirme l’identité d’un site Web et permet d’établir une connexion chiffrée entre le serveur et le navigateur. Il protège les données sensibles, comme les mots de passe, contre tout accès non autorisé. Les sites Web disposant d’un certificat SSL se reconnaissent à la mention https dans l’URL et au petit cadenas affiché dans le navigateur.

- Sécurisez vos transferts de données

- Renforcez la confiance de vos clients

- Améliorez votre positionnement sur Google

Qu’est-ce qu’un certificat SSL ?

Les certificats SSL modernes n’utilisent plus l’ancien protocole SSL (Secure Sockets Layer), mais reposent sur la norme plus récente et plus sûre TLS (Transport Layer Security). Dans la pratique, on continue cependant à parler de certificats SSL lorsqu’il s’agit de sécuriser un site Web et un serveur grâce à la technique de chiffrement. Le certificat en lui-même est un simple enregistrement de données : un fichier contenant de nombreuses informations, comme le nom de l’émetteur, le numéro de série ou encore l’empreinte utilisée pour le chiffrement. Les certificats existent sous différents formats et doivent être installés sur le serveur pour pouvoir être utilisés.

Pour obtenir un certificat, les exploitants de sites Web doivent s’adresser à une autorité de certification. Ces organisations sont habilitées à délivrer des certificats SSL, généralement contre paiement. Mais pourquoi ne pas créer sa propre autorité ? La raison est simple : les éditeurs de navigateurs, comme Microsoft, Mozilla ou Google, doivent reconnaître et accepter le certificat, faute de quoi celui-ci n’aura aucune utilité.

Quelle est la durée de validité d’un certificat SSL ?

Un certificat accepté par les navigateurs n’est pas valide indéfiniment. Chaque certificat SSL possède une date d’expiration comprise entre 1 et 13 mois. D’ici à 2029, la durée maximale de validité des certificats SSL devrait être réduite à 47 jours. Une fois ce délai atteint, les exploitants de sites Web doivent remplacer leurs certificats SSL invalides et les renouveler, faute de quoi les pages concernées ne seront plus considérées comme particulièrement sûres. Même si le renouvellement régulier des certificats peut être chronophage et coûteux, il reste indispensable. En effet, ce n’est qu’en procédant régulièrement à la vérification de l’intégrité, de l’identité et des mécanismes de chiffrement que les autorités de certification peuvent garantir la sécurité des utilisateurs.

Un certificat SSL indique non seulement la date de fin de validité, mais aussi la date à partir de laquelle il devient valide.

Certificat SSL : comment fonctionne le chiffrement ?

Il existe plusieurs façons de chiffrer les transferts de données. Traditionnellement, une seule et même clé est nécessaire pour chiffrer et pour déchiffrer un message. Toutefois, cette méthode n’est pas adaptée à l’Internet : les utilisateurs y communiquent souvent avec des personnes ou des organisations avec lesquelles ils n’ont jamais échangé auparavant. Il n’existe donc aucun moyen de transmettre une clé sans la rendre accessible publiquement. C’est pourquoi les certificats SSL reposent sur un autre procédé de chiffrement.

Avec une infrastructure à clé publique (Public Key Infrastructure), deux clés sont générées : une clé publique et une clé privée. Un message chiffré avec la clé publique (Public Key) ne peut être déchiffré qu’avec la clé privée correspondante (Private Key). Le navigateur reçoit la clé publique via le certificat et l’utilise pour chiffrer les données. Pour coder les informations, différents procédés existent. Le serveur Web fournit au navigateur, via le certificat, les informations nécessaires au chiffrement.

Un exemple de méthode largement utilisée aujourd’hui est l’AES (Advanced Encryption Standard) associé à la fonction de hachage de chiffrement SHA-256. Toutefois, ces standards évoluent régulièrement : une méthode jugée fiable hier peut être compromise demain et considérée comme non sécurisée.

Quels sont les types de certificats SSL ?

Il existe plusieurs catégories de certificats SSL. Même si les organismes de délivrance utilisent des mécanismes de vérification variés, ce ne sont pas ces différences qui déterminent leur classification. On distingue plutôt les certificats SSL selon le niveau de vérification du demandeur et l’ampleur de leur couverture. Alors que les certificats SSL de type validation de domaine (Domain Validation) sont désormais disponibles gratuitement, les particuliers et les petites entreprises peuvent rarement assumer les coûts liés à une validation étendue (Extended Validation).

Domain Validation (DV)

La validation de domaine constitue le niveau le plus basique des certificats SSL : la vérification de la personne ou de l’organisation derrière l’adresse du site Web est donc assez superficielle. Souvent, l’autorité de certification se contente d’envoyer un email à l’adresse mentionnée dans l’enregistrement WHOIS. Le demandeur est alors invité, par exemple, à modifier une entrée DNS ou à placer un fichier spécifique sur son serveur afin de prouver le contrôle de son domaine.

Organization Validation (OV)

Les certificats SSL OV représentent un niveau supérieur en matière de sécurité pour les visiteurs. Après la validation de domaine automatisée, l’autorité de certification demande des documents officiels aux propriétaires du site Web. Les pièces exigées varient selon l’organisme, mais il peut s’agir, par exemple, d’un extrait du registre du commerce.

Certaines autorités prennent également contact par téléphone avec les exploitants du site. Les certificats SSL OV offrent ainsi un niveau de sécurité accru, car une vérification plus poussée de l’identité du titulaire a été effectuée. Ils présentent aussi l’avantage de rendre cette information visible dans le certificat, consultable par tout internaute.

Extended Validation (EV)

Les certificats SSL avec une Extended Validation représentent le plus haut niveau de sécurité. Pour ce type de certificat, la vérification porte non seulement sur le domaine et l’organisation associée, mais aussi sur la personne qui en fait la demande. L’objectif est de contrôler si le demandeur travaille réellement pour l’organisation ou l’entreprise indiquée et s’il est habilité à solliciter un tel certificat.

De plus, l’autorité de certification doit être elle-même autorisée à délivrer des certificats Extended Validation. Pour obtenir cette autorisation, elle doit se soumettre à un audit mené par le CA/Browser Forum, une association volontaire regroupant des autorités de certification et des éditeurs de navigateurs.

Coûts : Free SSL vs Paid SSL

Un aspect essentiel pour choisir et catégoriser un certificat SSL concerne les coûts liés à son acquisition. En se basant sur les trois types de vérification présentés précédemment, on peut résumer ainsi : plus la vérification effectuée par l’autorité de certification est poussée, plus le certificat sera coûteux. Depuis 2015, l’autorité Let’s Encrypt délivre même des certificats entièrement gratuits.

Différences entre certificats gratuits et payants

Si l’objectif est simplement de sécuriser un site Web, afin qu’il soit accessible non plus en HTTP mais en HTTPS, un certificat gratuit remplit aussi bien cette fonction qu’un certificat payant. Les deux solutions mettent en œuvre le protocole de transmission SSL ou TLS et garantissent ainsi un transfert de données sécurisé entre clients et serveurs.

Cependant, certains points distinguent nettement les certificats gratuits des certificats payants :

- Niveau de validation : lors de l’émission d’un certificat gratuit, la vérification de l’exploitant du site Web reste limitée ; la Domain Validation est généralement le niveau appliqué. Les certificats offrant un degré de sécurité plus élevé sont toujours payants.

- Couverture de domaines : un certificat SSL gratuit est en général limité à un seul domaine, auquel il reste lié. Les solutions SSL/TLS payantes permettent en revanche de générer des certificats couvrant plusieurs domaines et utilisables sur plusieurs sites Web.

Les avantages des certificats SSL payants

Les certificats SSL payants offrent de nombreux avantages par rapport à la version gratuite, dont certains ont déjà été évoqués plus haut : selon l’offre et le fournisseur, ils peuvent être utilisés sans difficulté pour plusieurs domaines. Cela accroît non seulement la flexibilité, mais réduit aussi considérablement le temps de gestion. En cas de problème, les prestataires ou autorités de certification fournissent en outre un support personnalisé, un service dont les utilisateurs de certificats SSL gratuits ne bénéficient pas.

Quel modèle de coûts choisir ?

Un certificat SSL payant avec validation étendue (EV) constitue sans conteste l’une des solutions de chiffrement les plus fiables pour un projet Web. Toutefois, seules les grandes entreprises peuvent généralement supporter les coûts d’une telle certification, qui leur est d’ailleurs principalement destinée. Les certificats plus abordables conviennent en revanche largement aux projets Web du secteur des PME, tant qu’aucune donnée hautement sensible, comme celles liées aux services bancaires en ligne, n’est transmise. Pour les projets plus modestes, où la transmission de données personnelles est inexistante ou très limitée, les certificats SSL gratuits constituent une bonne alternative. Dans tous les cas, il est important de vérifier les critères suivants lors du choix de votre certificat SSL :

- Portée : vérifiez par exemple si le certificat SSL couvre aussi les sous-domaines.

- Single Name : un certificat standard ne s’applique qu’à un seul domaine. Cela signifie que

www.example.comet toutes ses pages sont protégées, mais pas les sous-domaines. - Wildcard : ces certificats utilisent un caractère générique (Wildcard). Ainsi, au lieu de protéger uniquement

www.example.com, ils couvrent en plus tous les sous-domaines. - Multi-Domain : les certificats multi-domaines (également appelés certificats SAN) offrent une couverture bien plus large que les certificats Single Name ou Wildcard. De nombreuses autorités de certification proposent des certificats pouvant inclure jusqu’à 100 domaines.

Comment reconnaître un certificat SSL ?

Avec un navigateur moderne, il est très simple de vérifier si un site Web est sécurisé par SSL/TLS : il suffit de regarder la barre d’adresse ! Deux éléments indiquent immédiatement la présence d’un chiffrement :

- un symbole de cadenas

- l’adresse commence par

https://au lieu de l’habituelhttp://

Le « S » supplémentaire signifie Secure et indique aux utilisateurs qu’une couche SSL/TLS a été ajoutée au protocole HTTP. Dans la pile de protocoles TCP/IP, une couche de chiffrement supplémentaire est insérée entre TCP et HTTP.

Le cadenas est avant tout un signal visuel fourni par le navigateur pour indiquer que le site dispose d’un certificat valide. Ce que beaucoup ignorent, c’est qu’il s’agit aussi d’un bouton permettant d’accéder à des informations supplémentaires sur la sécurité du site. Un clic ouvre une fenêtre contextuelle avec des détails sur l’émetteur du certificat, la méthode de chiffrement utilisée et la durée de validité.

Si le site Web que vous visitez ne possède pas de certificat SSL valide, ni le cadenas ni le https:// ne s’affichent dans la barre d’adresse. Certains navigateurs avertissent également les utilisateurs lorsqu’ils tentent de transmettre des mots de passe ou d’autres données sensibles sur de tels sites. Le programme signale alors que ces données pourraient être interceptées par des tiers.

L’absence de certificat SSL ne signifie pas forcément qu’un site Web est frauduleux. Toutefois, le risque que des personnes malveillantes dérobent vos données personnelles y est plus élevé que sur un site équipé d’un certificat SSL. Pour toute transmission de données sensibles, l’utilisation de HTTPS est donc indispensable.