Ubuntu 24.04 : activer SSH avec OpenSSH

Vous n’avez pas activé le serveur SSH OpenSSH, inclus par défaut dans Ubuntu 24.04, lors de l’installation ? Pas d’inquiétude, vous pouvez le faire à tout moment. Vous pouvez installer OpenSSH ultérieurement via le terminal et ajuster la configuration du service SSH à vos exigences de sécurité.

Activer SSH sur Ubuntu 24.04 : instructions étape par étape

Pour un accès sécurisé aux serveurs ou ordinateurs distants, le protocole SSH est devenu une norme indispensable. Il garantit non seulement un transfert de données chiffré, mais protège aussi efficacement contre les accès non autorisés et les manipulations. Dans les systèmes Linux modernes comme Ubuntu 24.04, on utilise généralement la solution open source OpenSSH pour cela.

Lors de la configuration d’un serveur avec Ubuntu, vous pouvez activer SSH dès l’installation, évitant ainsi d’avoir à le faire plus tard.

OpenSSH permet non seulement l’accès à distance, mais aussi le transfert sécurisé de fichiers via SFTP et SCP. Comme le service SSH n’est pas activé automatiquement sous Ubuntu 24.04 après l’installation, il doit d’abord être configuré. Créer ses propres clés SSH sous Ubuntu peut également être effectué en quelques étapes.

Découvrez ci-dessous comment procéder pour configurer OpenSSH sous Ubuntu 24.04 et quelles options de configuration sont disponibles.

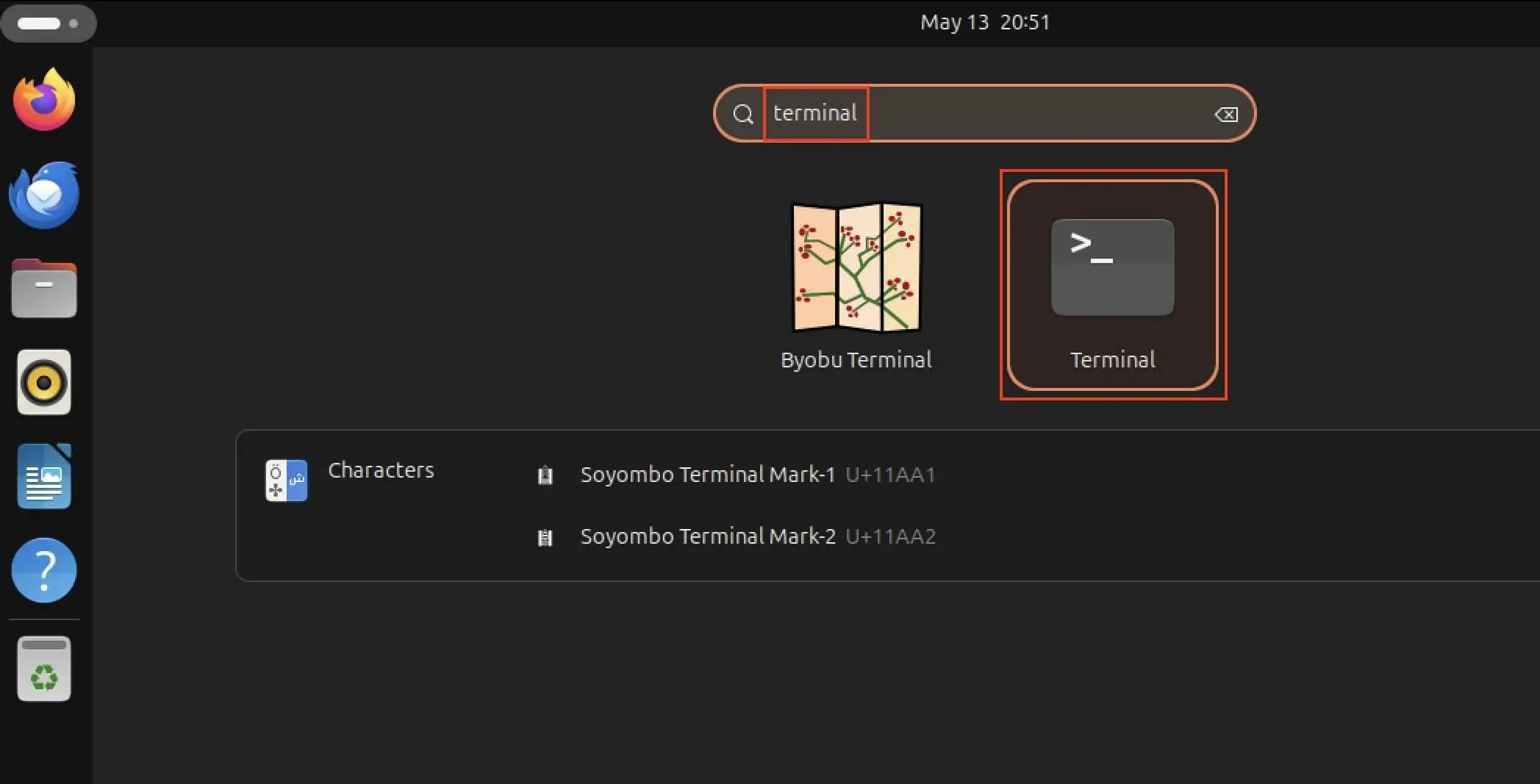

Étape 1 : ouvrir le terminal

Dans un premier temps, ouvrez l’outil en ligne de commande de votre distribution Linux. Pour cela, plusieurs options s’offrent à vous. Outre un clic droit sur le bureau > « Ouvrir dans le terminal » et l’utilisation du raccourci [Ctrl] + [Alt] + [T], vous pouvez également ouvrir le menu des applications et utiliser la fonction de recherche. Tapez simplement « Terminal » dans le champ de recherche.

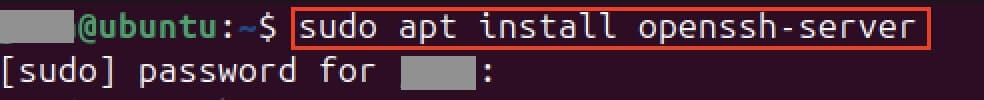

Étape 2 : installation du service SSH d’Ubuntu

La prochaine étape est l’installation d’OpenSSH. Pour cela, utilisez le gestionnaire de paquets Ubuntu APT avec la commande sudo en tant qu’utilisateur root. La commande suivante dans le terminal lance l’installation :

sudo apt install openssh-server

Puisque vous agissez en tant que super-utilisateur, vous devrez entrer votre mot de passe avant l’installation et valider cette entrée avec [Entrée].

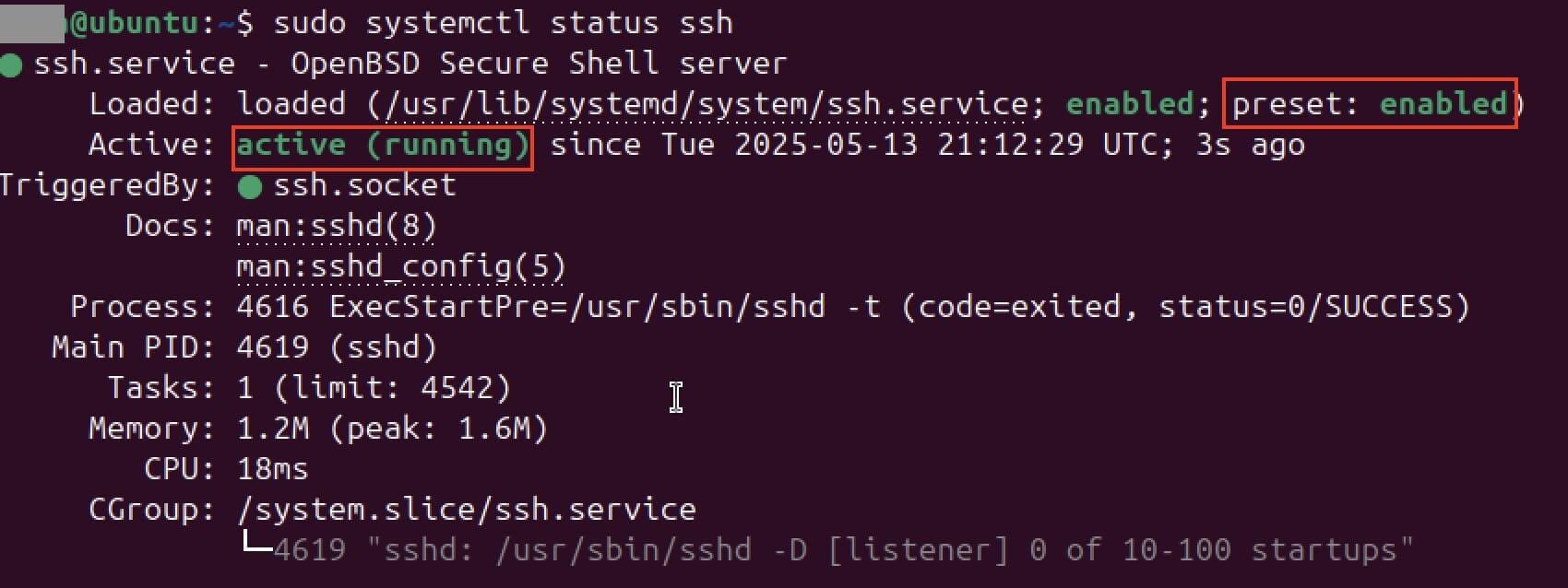

Étape 3 : vérifier le succès de l’installation

Après avoir exécuté la commande d’installation et avoir terminé l’installation, vous pouvez vérifier la réussite de l’opération en consultant le statut de votre démon SSH. Cela se fait également facilement via le terminal avec la commande suivante :

sudo systemctl status sshExaminez maintenant la sortie de cette commande. Vous devriez trouver les entrées suivantes :

- active (running) : ce statut indique que le service SSH d’Ubuntu est en cours d’exécution.

- preset: enabled : consultez la ligne

loadedet recherchez l’entréepreset: enabled. Cela indique que SSH sera désormais disponible à chaque redémarrage du système.

Si le statut indique que votre service SSH est actuellement inactif, vous devrez le modifier manuellement. Vous pouvez de nouveau utiliser le terminal pour cela. Entrez les commandes suivantes pour activer SSH :

sudo systemctl enable ssh

sudo systemctl start sshPour quitter l’affichage du statut du service SSH et revenir à l’invite de commande, appuyez simplement sur la touche « Q » pour « quitter ».

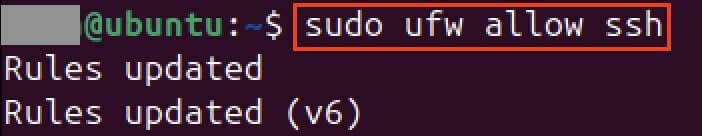

Étape 4 : ouvrir le port SSH

Pour que l’accès à distance via SSH à votre système Ubuntu 24.04 fonctionne, le système doit être « accessible de l’extérieur », c’est-à-dire que le bon port réseau doit être ouvert. Par défaut, SSH utilise le port 22. Tant que ce dernier est bloqué par le pare-feu, toute demande de connexion échouera.

Ubuntu utilise un outil appelé UFW (Uncomplicated Firewall) pour contrôler le pare-feu interne. Pour éviter que les connexions SSH ne soient bloquées et que vous n’ayez à résoudre des erreurs SSH plus tard, il est nécessaire de configurer une autorisation explicite pour le port 22. Ce n’est qu’une fois cette règle définie que les accès à distance avec des outils comme PuTTY ou d’autres clients SSH peuvent être établis avec succès. La commande pour configurer cette autorisation est la suivante :

sudo ufw allow ssh

Étape 5 : procéder à la configuration

Les paramètres par défaut d’OpenSSH offrent déjà une base solide pour des accès distants sécurisés sous Ubuntu 24.04. Cependant, si vous avez des exigences particulières en matière de sécurité ou de structure de réseau, vous pouvez ajuster le comportement du serveur SSH. Il est ainsi possible de modifier le port standard 22, d’activer ou de désactiver spécifiquement des adresses IP ou d’interdire le transfert de connexions (TCP forwarding) selon les besoins de votre environnement.

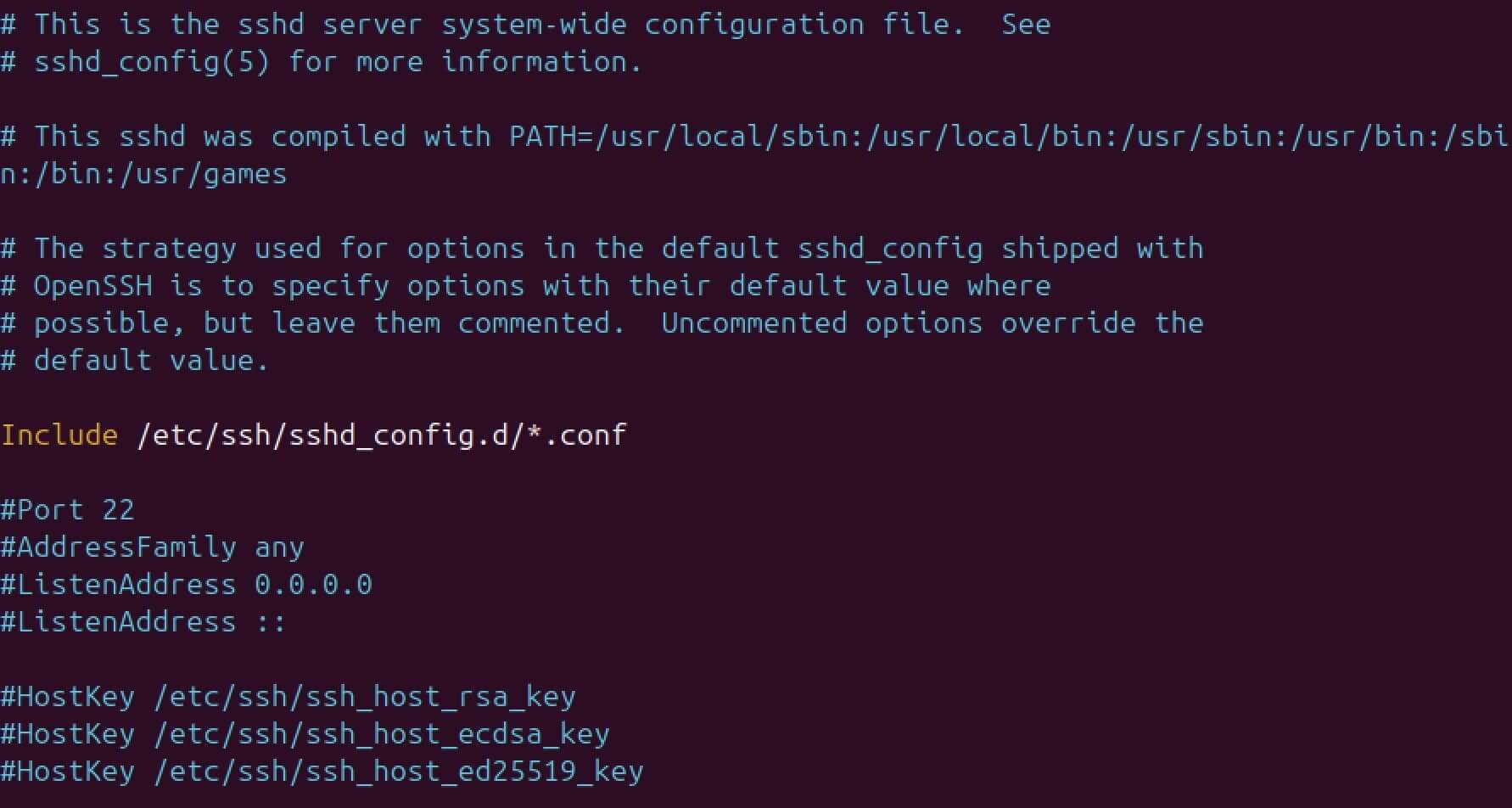

Toutes les options pertinentes se trouvent dans le fichier de configuration central appelé sshd_config, qui permet de contrôler le démon SSH. Pour modifier ce fichier, ouvrez-le simplement avec l’éditeur de votre choix. Nous avons opté pour l’éditeur vim, donc la commande est la suivante :

sudo vim /etc/ssh/sshd_config

Effectuez maintenant les modifications souhaitées dans le fichier de configuration, par exemple en ajustant les ports, en restreignant les protocoles autorisés ou en définissant des méthodes d’authentification sécurisées. Assurez-vous de sauvegarder vos modifications avant de fermer l’éditeur.

Pour que les nouveaux paramètres prennent effet, le service SSH doit être redémarré. Cela se fait avec la commande suivante dans le terminal :

sudo service ssh restartLa configuration de SSH est particulièrement utile, par exemple, si vous souhaitez exploiter un serveur FTP sous Ubuntu. Cela constitue la base pour utiliser SFTP, l’alternative sécurisée au FTP classique, intégrant par défaut le chiffrement et la protection de vos données.