Qu’est-ce qu’un serveur DNS ?

Un serveur DNS, également appelé serveur de noms, est un logiciel serveur spécial : il s’appuie sur une base de données pour traiter les demandes du Domain Name System (DNS). Les serveurs DNS sont généralement hébergés sur des hôtes dédiés, les ordinateurs qui hébergent ces programmes sont également appelés serveurs DNS.

- Résolution de domaine rapide pour un site Web toujours disponible

- Protection accrue contre les pannes et les temps d'arrêt

- Pas de transfert de domaine nécessaire

Grâce au DNS, les internautes peuvent saisir un nom de domaine dans la barre d’adresse du navigateur et y accéder en quelques clics. À chaque domaine sur Internet correspond au moins une adresse IP, dont les ordinateurs ont besoin pour naviguer et communiquer sur le réseau. Un serveur DNS reconnaît quel domaine correspond à quelle adresse IP ou sait à quel autre serveur DNS il doit transmettre la demande. Lorsqu’un site Web est consulté, une demande est donc d’abord adressée à un ou plusieurs serveurs DNS avant d’être finalement connecté au site Web. Les serveurs DNS sont ainsi des éléments essentiels au bon fonctionnement d’Internet.

Les différents types de serveurs DNS

On distingue deux types de serveurs DNS : ceux faisant autorité et ceux ne faisant pas autorité.

- Les serveurs DNS faisant autorité enregistrent les informations de domaine sécurisées et les stockent dans une zone de leur base de données. Le DNS est structuré de telle sorte qu’il existe au moins un serveur de noms faisant autorité pour chaque zone. Un tel système est généralement organisé sous la forme d’un cluster de serveurs : les données d’une même zone sont enregistrées sur un système maître et plusieurs serveurs esclaves. Dans ce cas, on parle également de DNS primaires et DNS secondaires. Ce type de redondance permet une plus grande sécurité contre les pannes et assure la disponibilité du serveur de noms faisant autorité.

- Les serveurs DNS ne faisant pas autorité utilisent les informations d’un DNS, non pas à partir de leur propre fichier de zone, mais à partir d’une deuxième ou d’une troisième source. Une telle situation se produit lorsqu’un serveur de noms n’a pas les informations pour répondre à une requête et qu’il doit obtenir les informations auprès d’un autre serveur de noms. Ces données DNS sont temporairement stockées dans la mémoire vive afin d’être prête à être livrer lors de nouvelles requêtes. Cependant, comme les enregistrements dans la zone de fichiers peuvent avoir été modifiés entre-temps, les informations DNS des serveurs de noms ne faisant pas autorité sont considérées comme non sécurisées.

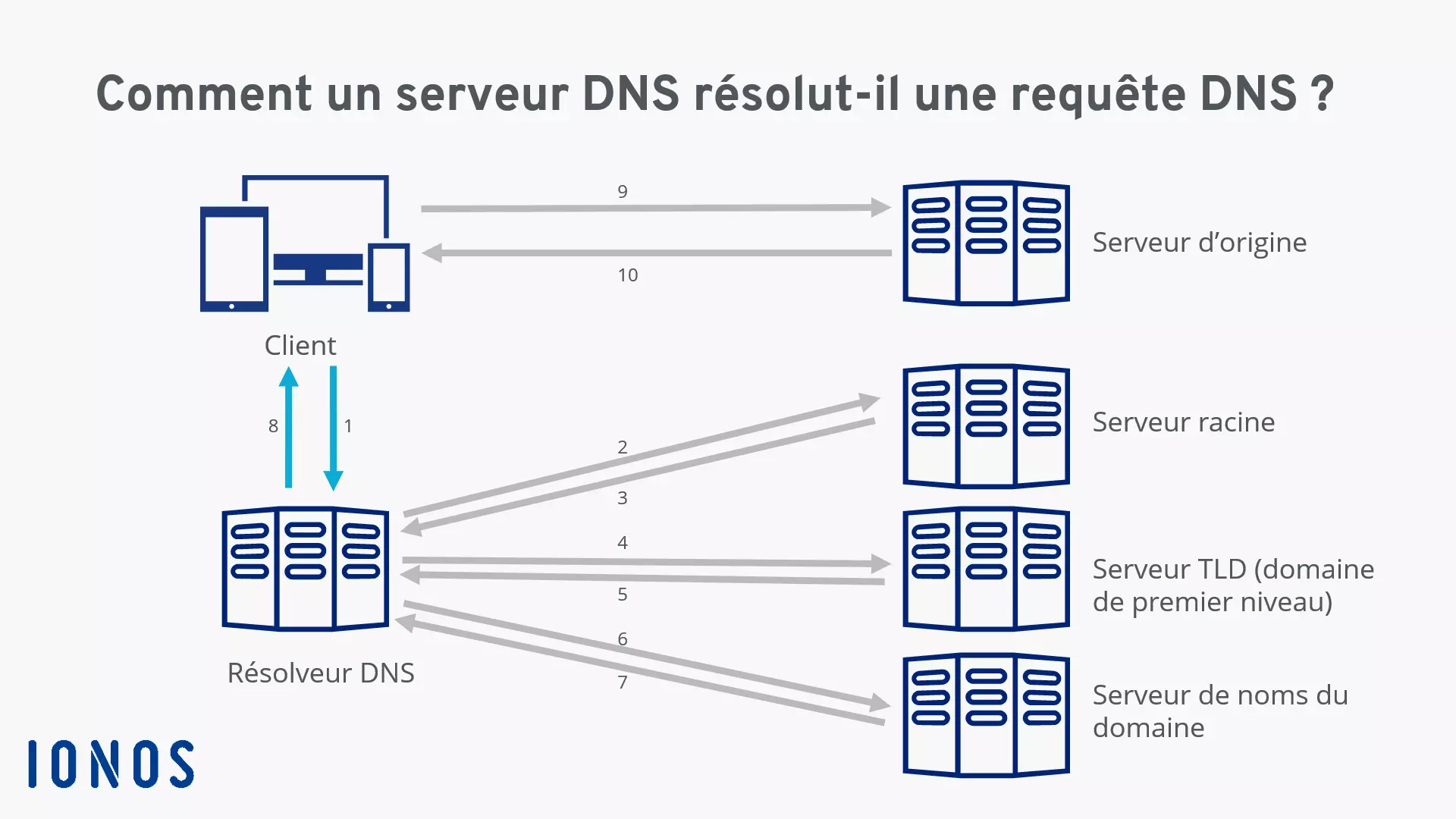

Comment les serveurs DNS répondent-ils à une requête DNS ?

- Le client cherche un nom de domaine ou une URL, ce qui envoie une requête au résolveur DNS.

- Le résolveur DNS transmet la demande directement à un serveur racine.

- Le serveur racine est un serveur de noms faisant autorité. Il répond au résolveur DNS avec l’adresse du domaine de premier niveau (TLD) concerné.

- Le résolveur DNS envoie ensuite une requête au serveur TLD contenant les enregistrements DNS associés à son domaine de premier niveau.

- En réponse, le résolveur DNS reçoit l’adresse IP du serveur DNS faisant autorité sur le domaine recherché.

- Le résolveur DNS demande au serveur DNS faisant autorité l’adresse IP du serveur d’origine sur lequel le site Web est hébergé.

- Le résolveur DNS obtient l’adresse IP du serveur d’origine auprès du serveur DNS faisant autorité.

- Le résolveur DNS transmet l’adresse IP au client.

- Le client peut alors interagir avec le serveur d’origine du site Web demandé via l’adresse IP.

- Le serveur d’origine envoie les données du site Web demandé au client.

Que se passe-t-il en cas de défaillance d’un serveur DNS ?

Lorsqu’un serveur DNS ne répond pas ou tombe en panne, le processus de résolution de noms ne peut plus s’effectuer correctement. Cela entraîne des pertes d’exploitation. Comme une panne d’un serveur DNS peut toujours arriver, il est important de mettre en place une infrastructure DNS aussi résistante que possible aux pannes.

Pour ce faire, vous pouvez exploiter deux serveurs de noms pour la même zone DNS. L’un de ces serveurs sera étiqueté comme serveur primaire, l’autre comme serveur secondaire. Ainsi, en cas de défaillance du serveur, l’autre serveur DNS pourra prendre le relais.

Aperçu des serveurs DNS publics de confiance

Il existe de nombreux serveurs DNS publics différents que vous pouvez utiliser gratuitement. Il est parfois possible d’atteindre une vitesse de navigation plus élevée en passant à un serveur DNS plus performant. Toutefois, toutes les solutions de serveur ne sont pas plus rapides que les paramètres standards de votre fournisseur d’accès Internet. Avant de changer de serveurs, il vaut donc la peine de comparer les performances.

Dans notre tableau récapitulatif, vous trouverez les dix serveurs DNS publics les plus populaires :

| Serveur DNS | Adresse primaire | Adresse secondaire | Sécurité | Fonctionnalités |

| Cloudflare | 1.1.1.1 | 1.0.0.1 | - Protection contre le DNS spoofing - Les enregistrements sont supprimés dans les 24 heures | - Rapidité et performance - Plus de 200 sites de serveurs dans le monde |

| CyberGhost | 10.101.0.243 | 38.132.106.139 | - Pas de connexion chiffrée | - Accès au contenu Internet sans blocage par pays - Rapidité et performance |

| Google Public DNS | 8.8.8.8 | 8.8.4.4 | - Applique la norme DNSSEC - L’adresse IP est supprimée au bout de 48 heures | - Pas de limite de demande - Utilisable sans inscription |

| Quad9 | 9.9.9.9 | 149.112.112.112 | - Protection contre les logiciels malveillants, les logiciels espions et l’hameçonnage - Pas de stockage de données d’identification | - Plus de 145 sites de serveurs - Un accent particulier sur la sécurité |

| DNS.Watch | 84.200.69.80 | 84.200.70.40 | - Pas de consignation des données personnelles - Pas de protection intégrée contre les logiciels malveillants | - Financé par des dons - Accès non censuré à Internet |

| OpenDNS | 208.67.222.222 | 208.67.220.220 | - Collecte et transmission de données non confidentielles | - Possibilité de définir des filtres individuels - Serveur DNS avec contrôle parental qui bloque tous les contenus réservés aux adultes |

| AdGuard DNS | 94.140.14.14 | 94.140.15.15 | - Blocage des logiciels malveillants et des publicités - Collecte de données personnelles en interne | - Bloque automatiquement les publicités - Possibilité de bloquer les contenus réservés aux adultes |

| Comodo DNS | 8.26.56.26 | 8.20.247.20 | - Les logiciels espions et malveillants sont automatiquement bloqués - Collecte de données personnelles | - Normes de sécurité élevées - Rapidité et performance |

| UncensoredDNS | 91.239.100.100 | 89.233.43.71 | - Pas d’enregistrement ni de stockage de données personnelles | - Hauts débits en Europe - Accès à Internet non censuré |

| CleanBrowsing DNS | Dépend du filtre souhaité | Dépend du filtre souhaité | - Pas de suivi ou d’enregistrement des données | - Choix entre différents modes - Permet entre autres de bloquer les contenus réservés aux adultes |

Si vous souhaitez maintenant toujours changer de serveur DNS, vous devez d’abord savoir si le changement doit être effectif pour tous les appareils de votre réseau ou seulement pour certains ordinateurs. Pour seulement un ou quelques ordinateurs du réseau, vous pouvez facilement configurer un nouveau serveur DNS dans les paramètres Windows. Si tous les appareils doivent changer de serveur DNS, il vaut la peine d’effectuer la modification au niveau du routeur. Mais, qu’il s’agisse d’ordinateurs individuels ou de l’ensemble de votre réseau, vous devez absolument veiller à choisir un serveur DNS sécurisé afin d’être protégé au mieux contre les attaques telles que le DNS hijacking.