Greylisting : fonctionnement et avantages pour une messagerie plus sécurisée

Le greylisting (en français « mise sur liste grise ») est une méthode efficace pour bloquer la réception de spams. Il s’exécute directement sur le serveur de messagerie du destinataire et ne nécessite aucune configuration particulière ni de la part de l’expéditeur, ni de celle du destinataire.

Où le greylisting est-il utilisé ?

Contrairement aux filtres anti-spam classiques, le greylisting empêche directement la livraison de spams évidents. Basé sur un processus simple, il consomme peu de ressources et s’intègre facilement dans des architectures de sécurité modernes telles que Zero Trust ou Defense in Depth. Cette méthode est principalement utilisée pour contrer l’envoi massif non autorisé de courriels indésirables.

Les Unsolicited Bulk Emails (UBE) désignent des emails non personnalisés envoyés en masse, souvent à partir de listes d’adresses achetées ou volées.

Ces envois proviennent généralement d’ordinateurs piratés appartenant à des utilisateurs compromis. Connectés entre eux dans des botnets, ces appareils servent à diffuser de grandes quantités de spam, dans la plupart du temps avec des adresses d’expéditeur usurpées.

En revanche, le greylisting n’est pas conçu pour bloquer les Unsolicited Commercial Emails (UCE), c’est-à-dire les emails commerciaux individualisés envoyés par de véritables entreprises ou professionnels. Pour ce type de messages, on privilégie des filtres basés sur le contenu et le blacklisting.

- Protection professionnelle des données et de sécurité

- Chiffrement des emails avec SSL/TLS

- Protection antivirus avec pare-feu et filtres anti-spam

- Sauvegardes quotidiennes, protection quotidienne

Comment fonctionne le greylisting ?

Le principe du greylisting repose sur la capacité à filtrer les emails potentiellement indésirables dès le processus de livraison. Pour mieux comprendre son fonctionnement, voyons d’abord comment se déroule l’envoi d’un email.

Transmission des emails expliquée simplement

L’envoi d’un email repose sur le Simple Mail Transfer Protocol (SMTP). En résumé, voici les principales étapes du processus :

- L’expéditeur rédige son message à l’aide d’un Mail User Agent (MUA), c’est-à-dire un logiciel de messagerie local ou une interface Web.

- Pour l’envoi, le MUA établit une connexion SMTP avec le Mail Transfer Agent (MTA) de l’expéditeur. Ce logiciel, installé sur un serveur SMTP, est chargé de transmettre les emails.

- Le MTA de l’expéditeur envoie ensuite le message au MTA du destinataire. Si ce dernier accepte la connexion, l’email est déposé dans la boîte aux lettres du destinataire.

- Lors de la synchronisation via IMAP ou POP3, le message apparaît ensuite dans la boîte de réception.

Point d’intervention du greylisting

Le greylisting intervient à la troisième étape du processus d’envoi, lorsque le Mail Transfer Agent (MTA) du destinataire reçoit le message. Avant d’accepter la livraison complète de l’email, le MTA dispose déjà de trois informations clés :

- l’adresse IP du serveur de messagerie expéditeur

- l’adresse email de l’expéditeur, transmise via la commande SMTP

MAIL FROM - l’adresse email du ou des destinataires, indiquée par la commande SMTP

RCPT TO

Ces éléments, connus avant même la transmission du contenu de l’email, sont appelés données d’enveloppe. Le Mail Transfer Agent enregistre ces données d’enveloppe pour chaque message entrant dans une liste spécifique appelée Greylist.

Exemple d’entrée dans une Greylist :

| Adresse IP | Expéditeur | Destinataire |

|---|---|---|

| 192.0.2.3 | anne@exemple.com

|

louis@exemple.net

|

- Adresse email personnalisée

- Accès aux emails depuis n’importe où

- Normes de sécurité les plus élevées

Première et deuxième tentative de livraison

Lorsqu’une combinaison de données d’enveloppe apparaît pour la première fois, le Mail Transfer Agent (MTA) du destinataire rejette temporairement l’email. Un code d’erreur est alors renvoyé au serveur expéditeur, indiquant qu’un problème technique est survenu et l’invitant à réessayer après un délai défini.

Un MTA légitime, conforme aux standards SMTP, retentera naturellement l’envoi. Lors de la deuxième tentative, les données d’enveloppe étant déjà connues dans la Greylist, l’email est cette fois accepté et transmis à la boîte de réception.

En revanche, les serveurs utilisés pour l’envoi massif de spam ne réessaient généralement pas. C’est là que la protection du greylisting prend tout son sens : aucune seconde tentative n’est effectuée, et le spam n’est donc jamais livré. L’utilisateur ne remarque rien ; une méthode élégante et discrète pour bloquer les courriels indésirables.

Greylisting : processus détaillé

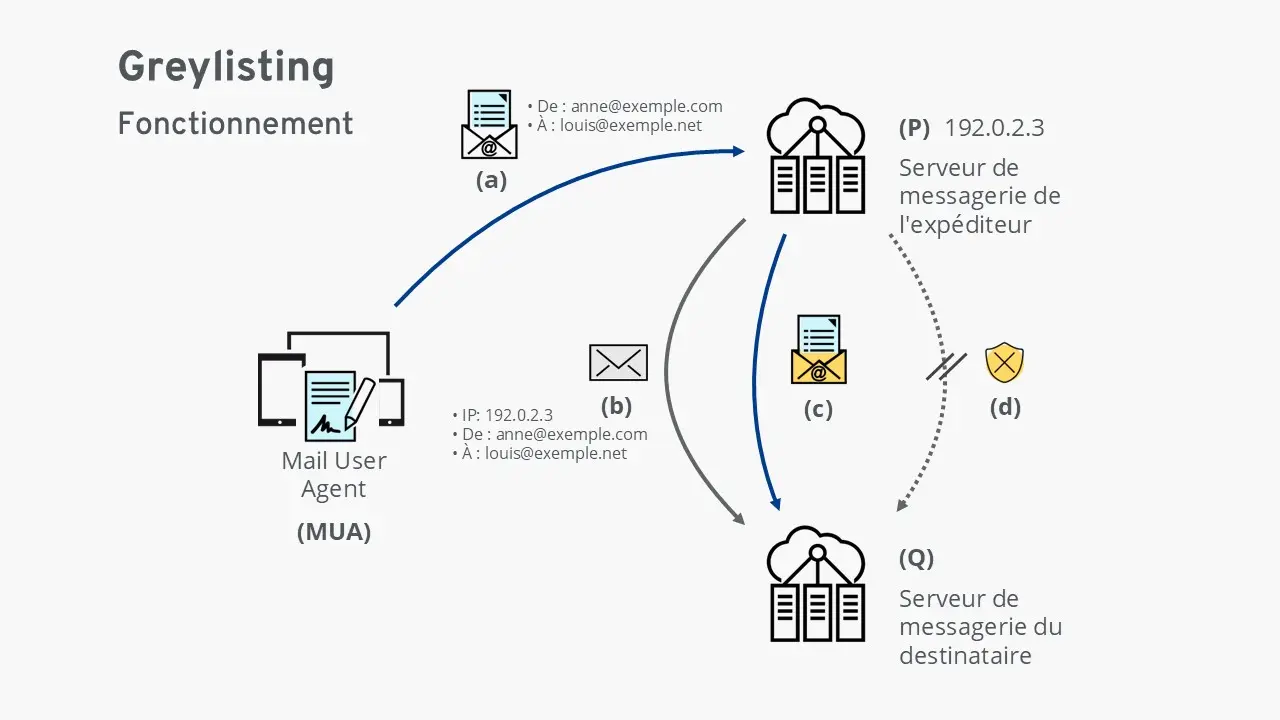

(a) Le Mail User Agent (MUA) envoie un email au serveur de messagerie de l’expéditeur (P).

(b) Le serveur de l’expéditeur (P) transmet le message au serveur du destinataire (Q).

Celui-ci vérifie les données d’enveloppe : l’adresse IP du serveur expéditeur et les adresses email concernées.

Si la combinaison de ces trois éléments est inconnue, le serveur (Q) refuse temporairement le message, invoquant une erreur technique.

Il enregistre ensuite ces données dans la Greylist : l’email est alors « greylisté ».

(c) S’il s’agit d’un envoi légitime, le serveur de l’expéditeur (P) retentera l’envoi après un certain délai.

Les données étant désormais reconnues, le serveur du destinataire (Q) accepte et délivre le message.

En option, le serveur peut ajouter ces données à la liste blanche (whitelisting), permettant ainsi la livraison immédiate des futurs emails correspondants.

(d) Dans le cas d’un envoi illégitime (spam), aucune nouvelle tentative n’est effectuée.

Le greylisting accomplit alors son rôle de barrière anti-spam, empêchant le message d’être livré au destinataire.

Greylisting comme composante d’une protection anti-spam complète

Le greylisting est généralement utilisé en complément d’autres technologies de lutte contre le spam. Associé à des protocoles tels que le Sender Policy Framework (SPF), le DomainKeys Identified Mail (DKIM) et le Domain-based Message Authentication, Reporting and Conformance (DMARC), il contribue à sécuriser efficacement le trafic email contre les abus les plus courants.

Combinaison du greylisting avec d’autres méthodes

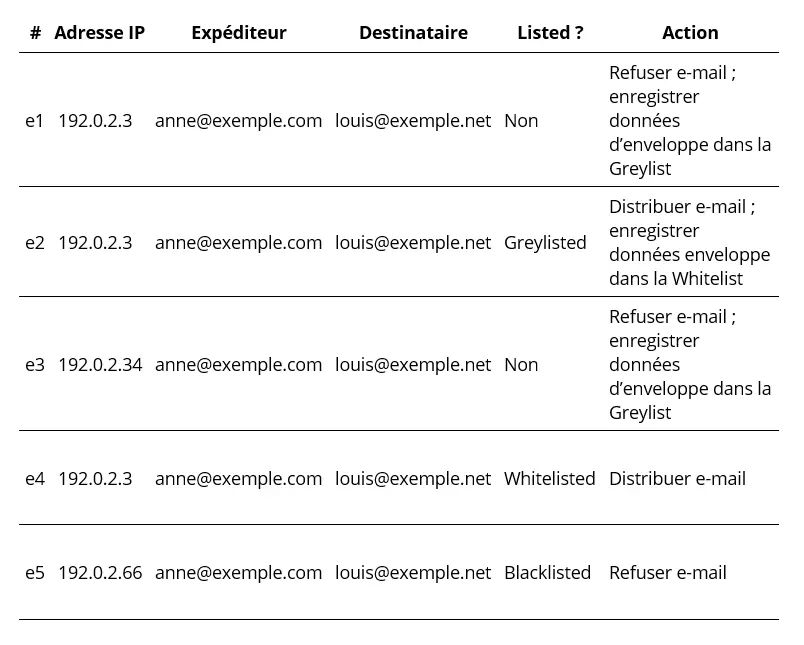

Le greylisting est particulièrement efficace lorsqu’il est combiné au whitelisting et au blacklisting. Voici un exemple illustrant le déroulement temporel des tentatives de livraison sur un serveur de messagerie récepteur :

e1 Un email provenant d’un expéditeur inconnu arrive sur le serveur. Le Mail Transfer Agent refuse temporairement la livraison et enregistre les données d’enveloppe dans la greylist.

e2 Lors d’une tentative ultérieure, un autre email du même expéditeur au même destinataire est reçu. Les données d’enveloppe étant déjà présentes dans la greylist, l’email est accepté et livré. Ces données sont ensuite ajoutées à la whitelist.

e3 Plus tard, l’adresse IP du serveur SMTP d’Anne change ; auparavant 192.0.2.3, elle devient 192.0.2.34. Ce nouvel envoi est alors traité comme provenant d’un expéditeur inconnu et est placé sur la greylist.

e4 Lors d’un envoi suivant, le serveur SMTP d’Anne revient à son adresse IP d’origine (192.0.2.3. Comme cette combinaison figure déjà sur la whitelist, l’email est immédiatement livré sans délai.

e5 Une tentative de livraison provient du serveur 192.0.2.66. Ce serveur est répertorié comme malveillant dans la blacklist ; la livraison est donc refusée. Il est probable que l’adresse d’expéditeur anne@exemple.com ait été usurpée (spoofing).

Quels sont les avantages et les inconvénients du greylisting ?

| Avantage | Inconvénient |

|---|---|

| ✓ Aucune configuration requise pour l’utilisateur | ✗ Ne savent pas toujours que le greylisting est activé |

| ✓ Ne provoque normalement aucune perte d’emails | ✗ Dans de rares cas, des emails légitimes peuvent être bloqués |

| ✓ Le délai d’acceptation permet d’identifier les expéditeurs malveillants et de les ajouter à la blacklist | ✗ Le délai peut faire douter les utilisateurs du bon fonctionnement du serveur |

| ✓ Le délai protège contre de nouveaux logiciels malveillants encore inconnus | ✗ Peut être trop lent pour des emails temporaires comme les liens de réinitialisation de mot de passe |

| ✓ Moins gourmand en ressources que la plupart des filtres anti-spam | |

| ✓ Technique très efficace qui réduit considérablement la charge des serveurs de messagerie à l’échelle mondiale |

Quels sont les problèmes du greylisting ?

Malgré ses nombreux avantages, le greylisting présente aussi certaines limites :

- L’adresse IP du serveur SMTP expéditeur doit rester stable. Si l’adresse IP change, le serveur destinataire considère la tentative comme provenant d’un expéditeur inconnu et l’email est à nouveau « greylisté ».

- Des échecs de livraison peuvent survenir en cas de mauvaise configuration. Si le serveur d’envoi ne respecte pas les standards SMTP ou ne retente pas la livraison, l’email ne sera jamais remis.

- Les spammeurs peuvent théoriquement contourner la protection s’ils disposent de ressources suffisantes. En théorie, ils peuvent programmer des renvois multiples pour passer le greylisting, mais le coût logistique rend cette méthode peu rentable.

- Les emails temporaires peuvent devenir inutilisables. Par exemple, un lien de réinitialisation de mot de passe envoyé par un expéditeur inconnu peut être retardé par le greylisting, qui peut expirer avant sa réception.

- Manque de visibilité pour les utilisateurs. Dans certaines solutions Cloud modernes, le greylisting est activé par défaut sans accès direct à sa configuration. Les retards occasionnels d’emails peuvent donc sembler inexpliqués aux utilisateurs.

- Protection professionnelle des données et de sécurité

- Chiffrement des emails avec SSL/TLS

- Protection antivirus avec pare-feu et filtres anti-spam

- Sauvegardes quotidiennes, protection quotidienne